团队开发新的攻击者设备以提高自动驾驶汽车的安全性

现代汽车和自动驾驶汽车使用毫米波 (mmWave) 无线电频率来实现自动驾驶或辅助驾驶功能,确保乘客和行人的安全。然而,这种连接也可能使他们面临潜在的网络攻击。

为了帮助提高自动驾驶汽车的安全性,来自加州大学圣地亚哥分校高通研究所(QI)附属机构Dinesh Bharadia实验室的研究人员,以及该大学雅各布斯工程学院电气与计算机工程系的教职员工,以及东北大学的同事设计了一种旨在模仿攻击设备的新型算法。

该算法在论文“mmSpoof:使用反射阵列的汽车毫米波雷达的弹性欺骗”中描述,使研究人员能够确定自动驾驶汽车安全性需要改进的领域。

“自动驾驶系统的发明,如自动驾驶汽车,是为了保证人类的安全并防止生命损失,”巴拉迪亚说。“这种自主系统使用传感器和传感来提供自主性。因此,安全和安保依赖于从传感器获得高保真传感信息。我们的团队暴露了一个雷达传感器漏洞,并开发了一种自动驾驶汽车应该强烈考虑的解决方案。

防御网络攻击

自动驾驶汽车通过发送无线电波并记录它们从周围物体反弹时的反射来检测障碍物和其他潜在危险。通过测量信号返回所需的时间以及频率的变化,汽车可以检测道路上其他车辆的距离和速度。

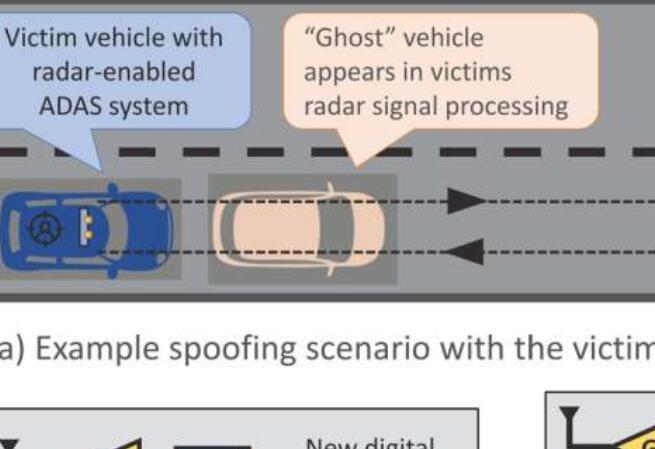

然而,与任何无线系统一样,自动驾驶汽车也存在网络攻击的风险。在自主单元前面行驶的攻击者可以进行“欺骗”,这种活动涉及干扰车辆的返回信号,以诱骗其在其路径上注册障碍物。然后车辆可能会突然制动,从而增加发生事故的风险。

为了解决自动驾驶汽车装甲中的这种潜在问题,Vennam及其同事设计了一种旨在模仿欺骗攻击的新算法。以前开发攻击装置来测试汽车抵抗力的尝试可行性有限,要么假设攻击者可以与受害者的雷达信号同步以发起攻击,要么假设两辆车都通过电缆物理连接。

在Vennam于22月<>日在旧金山举行的IEEE安全和隐私研讨会上发表的新论文中,该团队描述了一种使用受害车辆雷达对自身的新技术。通过在反射回来之前以“光速”巧妙地改变接收到的信号参数,攻击者可以伪装他们的破坏活动,并使车辆更难过滤恶意行为。所有这些都可以在“旅途中”实时完成,而无需了解受害者的雷达。

“汽车严重依赖毫米波雷达来实现实时态势感知和高级功能,以促进安全驾驶,”Vennam说。“保护这些雷达至关重要。我们(mmSpoof)发现了毫米波雷达的一个严重安全问题,并展示了强大的攻击。令人震惊的是,任何人都可以使用现成的硬件组件构建原型。

Vennam建议,为了应对这种类型的攻击,寻求提高自动驾驶汽车安全性的研究人员可以使用高分辨率雷达,该雷达能够捕获汽车的多个反射,以准确识别真实反射。研究人员还可以通过将摄像头和“光探测和测距”(LiDAR)相结合,为雷达创建备份选项,LiDAR记录激光脉冲击中物体并返回测量其周围环境所需的时间。

或者,该团队将mmSpoof作为防止危险尾随的一种手段。通过在汽车后部放置mmSpoof设备,驾驶员可以欺骗尾随汽车在他们面前注册减速汽车并激活制动器。

免责声明:本文由用户上传,与本网站立场无关。财经信息仅供读者参考,并不构成投资建议。投资者据此操作,风险自担。 如有侵权请联系删除!

-

【禁不住念什么】在日常生活中,我们常常会遇到一些词语让人“禁不住”去读、去想,甚至去写。其中,“禁不住...浏览全文>>

-

【禁闭岛结局】《禁闭岛》(英文名:Shutter Island)是一部由马丁·斯科塞斯执导,莱昂纳多·迪卡普里奥主演...浏览全文>>

-

【禁闭岛的结局真相】《禁闭岛》(英文名:Shutter Island)是一部由马丁·斯科塞斯执导,莱昂纳多·迪卡普里...浏览全文>>

-

【靳字怎么读】在日常生活中,我们经常会遇到一些不常见的汉字,这些字不仅发音复杂,含义也常常让人感到困惑...浏览全文>>

-

【靳这个字怎么念】“靳”是一个较为少见的汉字,常用于人名或姓氏中。对于不熟悉该字的人来说,可能会不知道...浏览全文>>

-

【靳怎么读音】“靳”是一个较为少见的汉字,常出现在人名或地名中。对于不熟悉这个字的人来说,可能会对其读...浏览全文>>

-

【靳东个人资料】靳东是中国内地著名的男演员,因在多部影视作品中表现出色而广受观众喜爱。他以沉稳的气质、...浏览全文>>

-

【靳东的妹妹为什么叫高露】很多人对“靳东的妹妹为什么叫高露”这一问题感到疑惑,因为从名字上看,似乎“高...浏览全文>>

-

【金枝玉叶剧情简介】《金枝玉叶》是一部以民国时期为背景的都市情感剧,讲述了出身名门的女主角在家族、爱情...浏览全文>>

-

【金枝玉叶花语是什么】“金枝玉叶”是一种常见的观赏植物,因其叶片厚实、色泽翠绿、形态美观而广受喜爱。在...浏览全文>>